- Tổng quan và phân tích

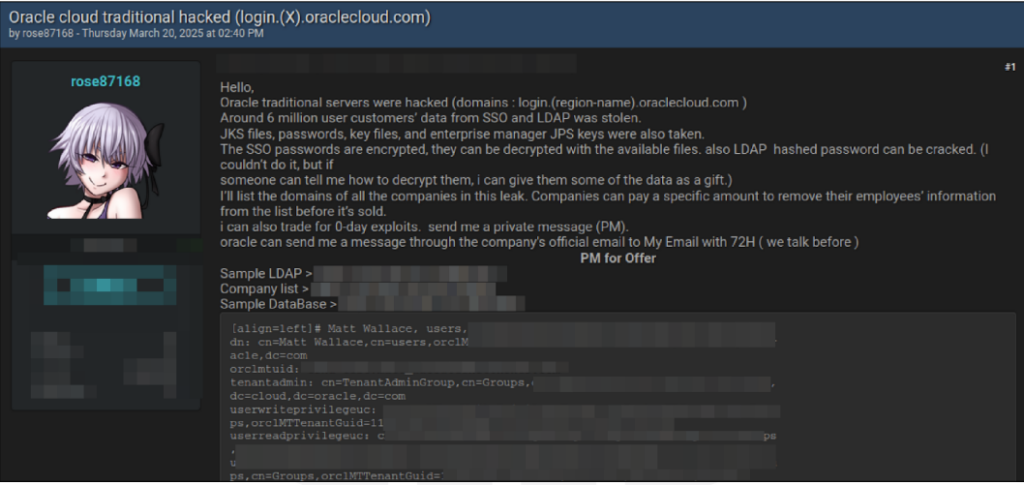

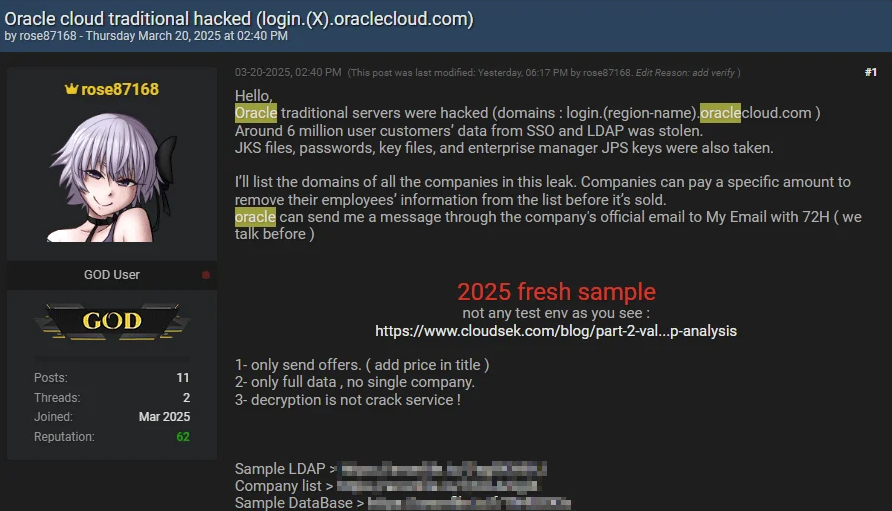

Vào ngày 20/03/2025, trên diễn đàn Darkweb đã chia sẻ một nội dung, liên quan đến một kẻ tấn công có tên “rose87168” đã tuyên bố xâm nhập thành công vào hệ thống máy chủ của dịch vụ Oracle Cloud và đánh cắp hơn 6 triệu bản ghi dữ liệu nhạy cảm bao gồm: Mật khẩu mã hóa, các tệp chứa mã khóa và các dữ liệu xác thực của khách hàng Oracle Cloud. Kẻ tấn công đã rao bán các dữ liệu này trên diễn đàn Darkweb, đồng thời cố gắng tống tiền Oracle.

Các dữ liệu đã được kẻ tấn công này rao bán bao gồm:

- Java KeyStore (JKS) files: Các tệp này chứa các Certificate và Public/Private key quan trọng dùng trong các giao thcs SSL hoặc HTTPS.

- Các mật khẩu đã được mã hóa cho việc xác thực SSO (Single Sign-On)

- Các mật khẩu mã hóa của LDAP (Lightweight Directory Access Protocol) …

- Oracle Enterprise Manager JPS key

Nội dung của bài Post như sau:

Kẻ tấn công “rose87168” đã đã thực hiện tấn công vào các máy chủ Oracle có tên miền: login.(region-name).oraclecloud.com và đánh cắp 6 triệu dữ liệu gồm các thông tin xác thực SSO, LDAP. Theo thông tin ghi nhận, kẻ tấn công này đã có thể thực hiện cuộc tấn công này từ trước khoảng giữa tháng 2.

Kẻ tấn công “rose87168” đã đã thực hiện tấn công vào các máy chủ Oracle có tên miền: login.(region-name).oraclecloud.com và đánh cắp 6 triệu dữ liệu gồm các thông tin xác thực SSO, LDAP. Theo thông tin ghi nhận, kẻ tấn công này đã có thể thực hiện cuộc tấn công này từ trước khoảng giữa tháng 2.

**Timeline của vụ tấn công này như sau:

- Từ 09/02 – 15/02/2025: Kẻ tấn công đã khai thác lỗ hổng CVE-2021-35587 (Lỗ hổng cho phép kẻ tấn công leo thang đặc quyền và truy cập vào hệ thống quản lý dữ liệu nhạy cảm) để đánh cắp các thông tin nhạy cảm trong sản phẩm Oracle Fusion Middleware 11G. Đây là phần mềm phổ biến trong các dịch vụ đám mây của Oracle với khoảng 140.000 khách hàng đang sử dụng.

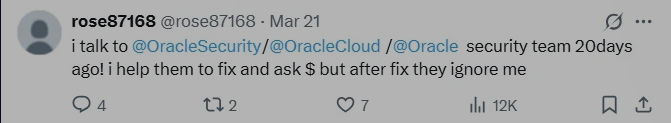

- Cuối tháng 2/2025: Kẻ tấn công đã yêu cầu Oracle trả 200 triệu đô la để báo cáo chi tiết lỗ hổng này nhưng cuộc thương lượng đã thất bại.

- Ngày 21/023/2025: Kẻ tấn công đã công bố thông tin của các dữ liệu nhạy cảm đã đánh cắp được lên forum Darkweb gồm 6 triệu dữ liệu bản ghi để tìm kiếm sự giúp đỡ việc giải mã các thông tin bị mã hóa. Ngay sau đó đến ngày 22/03/2025, Oracle đã tuyên bố không có thông tin nhạy cảm nào của khách hàng bị đánh cắp trên hệ thống dịch vụ của họ.

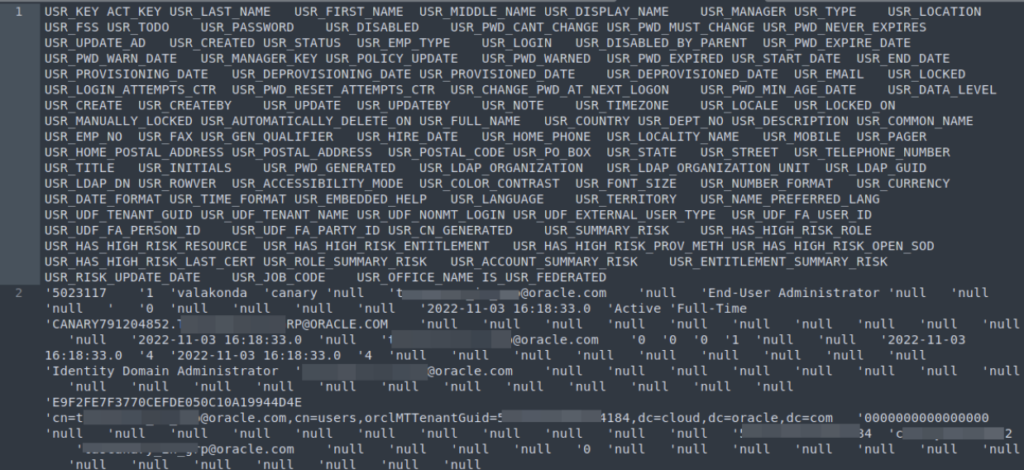

- Ngày 25/05/2025: Kẻ tấn công đã tung 10000 sample dòng dữ liệu đã lấy được. Sau khi phân tích các dữ liệu này, nhóm Threat Intelligence CMC Telecom đã ghi nhận một số thông tin như sau:

Các thông tin cá nhân của người dùng:

- Full Name: displayname, cn, givenname, sn

- Email Address: mail

- Username (UID): uid

- Employee Type: employeetype

Các thông tin đăng nhập và xác thực:

- LDAP Distinguished Name (DN): dn

- Authentication Passwords (hashed – MD5-based): authpassword;oid

- Password (possibly base64 encoded): userpassword

- Password Policy Flags: obpasswordchangeflag, obpasswordexpirydate

- Login Attempt Count: oblogintrycount

Các thông tin của các doanh nghiệp và tổ chức:

- LDAP Group and Authorization Details:

- Tenantadmin

- Userwriteprivilegeuc

- Userreadprivilegeuc

- userwriteprefsprivilegeuc

- Tenant Information: orclmttenantuname, orclmttenantguid, orclmttenantstate

Các lớp đối tượng LDAP:

- Object Classes: orclIDXPerson, oblixPersonPwdPolicy, oblixOrgPerson, OIMPersonPwdPolicy, inetorgperson, top, organizationalPerson, person

Theo ghi nhận từ các địa chỉ tên miền, có 140.621 công ty và tổ chức bị ảnh hưởng bởi sự cố này từ các quốc gia như sau:

| Quốc gia | Số lượng công ty bị ảnh hưởng |

| Toàn cầu | 70,971 |

| Đức | 2,311 |

| Ý | 1,744 |

| Pháp | 1,343 |

| Hà Lan | 1,064 |

| Ấn Độ | 923 |

| Thụy Điển | 905 |

| Canada | 856 |

| Tây Ban Nha | 700 |

| Ba Lan | 657 |

| Thụy Sĩ | 601 |

| Colombia | 598 |

| Các tiểu vương quốc Ả Rập Thống Nhất | 570 |

| Nga | 558 |

| Chi Lê | 516 |

| Nhật Bản | 471 |

| Đan Mạch | 429 |

| Bỉ | 425 |

| Cộng hòa Séc | 422 |

| Rumani | 417 |

| Trung Quốc | 386 |

| Mexico | 373 |

| Hungary | 364 |

| Na Uy | 321 |

| Ai Len | 302 |

| Phần Lan | 282 |

| Bồ Đào Nha | 231 |

| Hy Lạp | 183 |

| Ả Rập Xê Út | 179 |

| Slovakia | 169 |

| Peru | 101 |

| Hàn Quốc | 93 |

| Việt Nam | 88 |

| Brazil | 88 |

| Vương Quốc Anh | 81 |

| Bulgari | 70 |

| Luxembourg | 54 |

| Singapore | 50 |

| Philipine | 50 |

| Qatar | 47 |

| Hồng Kong | 47 |

| Indonesia | 46 |

| Malaysia | 32 |

| New Zealand | 18 |

| Argentina | 12 |

| Australia | 12 |

| Uruguay | 11 |

| Turkey | 10 |

| South Africa | 8 |

| Guatemala | 7 |

| Thailand | 6 |

| Israel | 6 |

| Venezuela | 4 |

2. Kết luận, đánh giá và các biện pháp khuyến nghị đối với tổ chức

Hiện tại Oracle vẫn phủ nhận các thông tin về vụ tấn công này. Tuy nhiên về phía kẻ tấn công vẫn tiếp tục đưa ra các bằng chứng chứng minh dữ liệu này đã hack được từ Oracle. Dựa trên việc phân tích dữ liệu mẫu được cung cấp của kẻ tấn công, nhóm Threat Intelligence CMC Telecom ghi nhận cá loại dữ liệu được công khai này rất có khả năng là dữ liệu của Oracle nhưng một số các thông tin như mật khẩu đã được mã hóa ở dạng hash, một số dữ liệu người dùng chứa timestamp bị lỗi. Do đó, mặc dù sự cố có nhiều yếu tố có thể xác minh về mặt kỹ thuật, nhưng vẫn có những lý do chưa thể kết luận chắc chắn về việc Oracle đã bị tấn công rò rỉ dữ liệu hay không.

**Khuyến nghị:

- Thực hiện cập nhật bản vá đầy đủ cho các hệ thống để tránh ảnh hưởng bởi lỗ hổng bảo mật.

- Thực hiện kích hoạt xác thực đa yếu tố cho tất cả các tài khoản đăng nhập trên các dịch vụ Cloud.

- Người dùng thực hiện đổi mật khẩu tài khoản định kỳ.